“100%のセキュリティは存在しない”

組織の情報システムを担当している方からすれば重々承知のこの事実ですが、一部では未だに「セキュリティソリューションを入れておけば安全」と考えている方もいます。そもそも情報システム業界におけるセキュリティエンジニアと攻撃者(ハッカー)との間は長年“いたちごっこ”であり、対策を取れば新たな攻撃が誕生するの繰り返しです。

こうしたことからもセキュリティ対策に100%は存在せず、だからこそ多くの情報漏えい事件が発生しています。

ではセキュリティソリューションを導入しても意味はないのか?いいえ、あります。そのソリューションがサイバー攻撃に対して本当に有効的なものであればの話ですが。

「改ざん検知」というセキュリティソリューションを耳にしたことはないでしょうか?その名の通りシステムにおける改ざんを検知するためのソリューションなのですが、サイバー攻撃に対するセキュリティとしてはかなり有効です。

「改ざん検知って言ったって、改ざんされてからじゃ遅いのでは?」と思われる方も多いかもしれません。しかし多くのセキュリティ専門家が既に示唆しているように、サイバー攻撃をブロックすることに加えて、攻撃されることを前提に対策をとることも重要なのです。

では改ざん検知はどのような仕組みでセキュリティ対策を講じているのか?同セキュリティソリューションとして世界トップシェアを誇る「Tripwire(トリップワイヤ) Enterprise」をモデルに、改ざん検知の仕組みを解説していきます。

「Tripwire Enterprise」について

「Tripwire Enterprise」は1997年、米国オレゴン州ポートランドにて設立されたTripwire, Inc.が提供する変更管理、改ざん検知に特化したセキュリティソリューションです。もともとは1992年にパテュー大学に在学中であった同社の共同創設者、ジーン・キム氏がOSS(オープンソースソフトウェア)として開発したのが「Tripwire Enterprise」の前進となります。

その後商用ソフトウェアとして開発・販売が開始され、現在では世界9,000社以上の企業に導入されています。(当時のOSSである「Open Source Tripwire®」は現在でも入手可能)

2000年には日本法人であるトリップワイヤ・ジャパン株式会社が設立され、国内でも官公庁や金融機関企業などを中心に1,000社以上の導入実績があります。

ポイント1:いつ?誰が?何を?変更したのかを把握する

まず、なぜ改ざん検知がサイバー攻撃に対するセキュリティとして有効的かと言うと、マルウェアに感染した場合もバックドアが設置された攻撃者により遠隔操作された場合も必ずシステムに“変更”を加えます。

それは管理者アカウントを乗っ取るためであったり直接的に情報を搾取するためであったりと理由は様々ですが、サイバー攻撃とシステム変更はセットのようなものなのです。つまり、システムに対する不正な変更をいち早く検知して防御策を取ることが何よりものセキュリティ対策になります。

言わずもがなこの検知を実現するのが改ざん検知というわけです。

正当なシステム変更も改ざんも“変更”に変わりはない

しかし一つ問題となるのは、正当な理由でのシステム変更も攻撃者による不正改ざんも同じ“変更”には変わりありません。このため重要になるのが「いつ?」「誰が?」「何を?」変更したのかを見極めることです。

この見極めさえクリアすることができれば、攻撃者による不正改ざんを一早く察知し対処することが可能となります。

そこで「Tripwire Enterprise」では対象ファイルやディレクトリなどのハッシュ値だけを追うのではなく、変更日時、変更者、ファイルサイズ、書き込み権限など多角的に対象を監視することで正当なシステム変更と攻撃者による不正改ざんを迅速に見極めることができるのです。

こうした“変更”の見極めは改ざん検知の第一歩でもあります。

ポイント2:どの部分が改ざんされたか?を明確に提示する

正当なシステム変更と攻撃者による不正改ざんの見極め後に重要になってくるのが、どの部分が改ざんされたか?です。

不正改ざんを検知したといっても、それがどのデバイス(サーバ、ネットワークデバイス、etc)のどのオブジェクト(ファイル、ディレクトリ、レジストリ、etc)が対象となっているかが分からなければ対処が後手に回り情報搾取を許してしまいます。

つまり、検知するだけではなく改ざんされた部分を明確に提示することで初めてセキュリティ対策を講じることができると言えるのです。

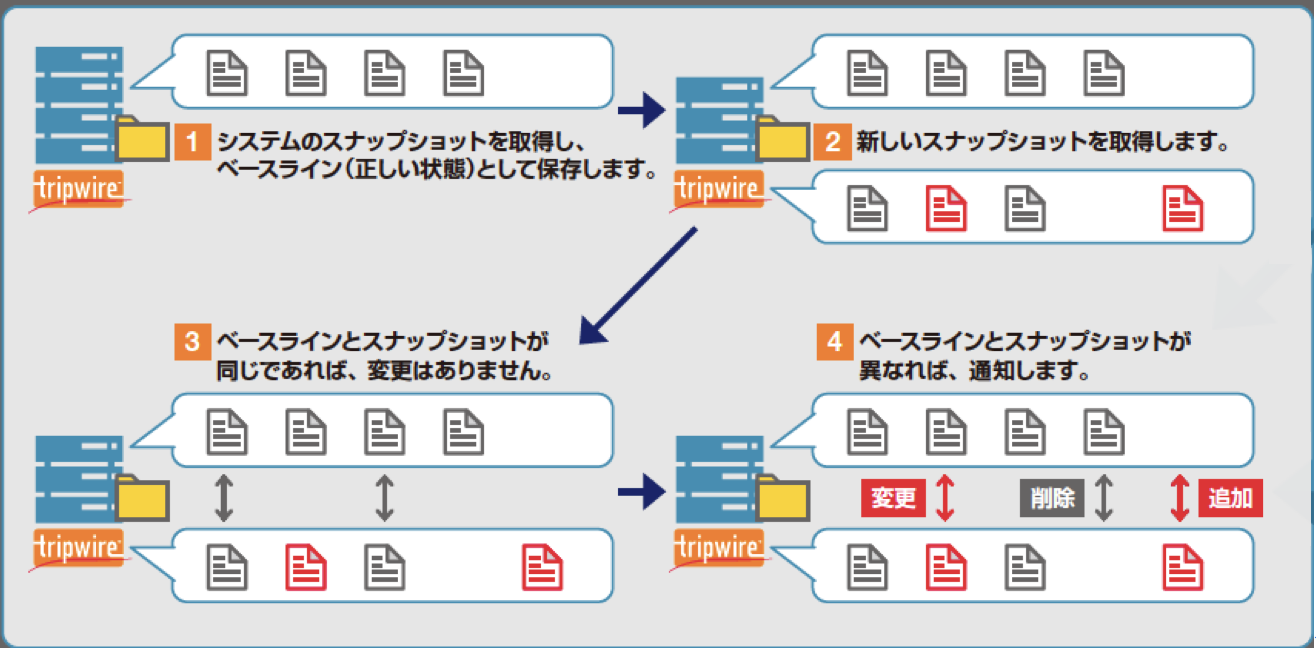

スナップショットを比較して変更を検知

では具体的にどのように検知するのかと言うと、まずは正常で承認された状態にあるサーバやネットワークデバイスなどの構成情報のベースラインスナップショット(規準となるスナップショット)を作成します。そしてチェック時に再度スナップショットを作成し、ベースラインスナップショットと比較することで変更点を検知するのです。

図にしてみると以下のようになります。

このようにベースラインスナップショットとチェック用スナップショットを比較することで、不正改ざんを検知すると同時に改ざん部分を明確にすることができるのです。

ポイント3:4大設定ポイントを押さえて使いやすさを追求

改ざん検知を活用する上で多くのユーザ企業が心配しているのは、多機能が故にシステムが煩雑化してしまわないかということです。

システムが煩雑化するほど情報システムの管理項目が増加しそれに比例して運用負担も大きくなるので、業務効率化やコストダウンの観点から管理項目の増加は望ましくないことでしょう。しかし十分なセキュリティ対策を講じるだけの機能がなければ、攻撃者による情報搾取を許してしまいます。

このジレンマを解決するのが「Tripwire Enterprise」であり、4大設定ポイントを押さえるだけでユーザーの思い通りに検知設定を追加することができるのです。

「ノード」「ルール」「タスク」「アクション」

その4大ポイントとは以下の4つであり、それぞれの設定項目を決定することで自社に最適な改ざん検知を構築することができます。

ノード:サーバやネットワークデバイスなど、どのデバイスを対象に監視するかを決定します

ルール:ファイルやディレクトリ、レジストリなど、どのオブジェクトを対象に監視するかを決定します

タスク:リアルタイムや日時指定、日週月次など、どのスケジュールで検査するかを決定します

アクション:メールやSNMP(ネットワーク監視プロトコル)、コマンド実行など、検知後に実行するアクションを決定します

このように4大ポイントを設定するだけで何を?いつ検知して?検知後に何を実行するのか?を決定できるのです。

ちなみにここで注目して欲しいのは、検知後のアクションまで設定できることです。

場合によっては不正改ざんを検知してから情報システムの手により修正を加えていては、迅速性に欠けこのタイムロスが致命的な被害を及ぼす可能性すらあります。そこで検知後のアクションを設定しておくことで、常に迅速な対処で改ざんされたファイルやディレクトリを修復することもできるのです。

ポイント4:サーバ上に限らずシステム全体の改ざんを検知する

最後のポイントとして紹介するのは、「Tripwire Enterpsei」が提供する改ざん検知はサーバ上のファイルやディレクトリなどに限らないということです。

WindowsやLINUXといったサーバOSなどはもちろんのこと、VMwareといったハイパーバイザやORACLE DATABASEなどのデータベースにも対応。その他にもルーターやスイッチなどのネットワークデバイス、WindowsやMac OSといったデスクトップ、Webアプリケーションやディレクトリサービスもサポートしていて、最新版ではPOSシステムなどにも対応します。

つまり「Tripwire Enterprise」一つで企業システム全体の改ざん検知を行えてしまうということですね。

企業システム全体を俯瞰した改ざん検知

企業システム全体を俯瞰して改ざん検知を講じることで、単体システムへの改ざん検知よりも何倍もセキュリティ性が向上します。ITインフラが欠かせない現代ビジネスにおいて攻撃の対象となるものはそのすべてであり、全体的な対策を講じなければ意味がありません。

しかし全てのシステムに改ざん検知を対応させようとすると、外部アプリケーションが必要であったりシステムが煩雑化したりと現実的ではないのです。

この点をカバーしつつ企業システムを俯瞰した改ざん検知を講じることができるのが、まさに「Tripwire Enterprise」なのです。

まとめ

いかがでしょうか?こうして解説すると改ざん検知は意外とシンプルと思われるかもしれませんが、その実奥が深く、適切にソリューションを導入することが何よりも重要だと言われています。企業規模で改ざん検知を展開するためには、設定云々よりもそのシステムが提供する性能や機能性などに大きく左右されるのです。

だからこそ、改ざん検知を実現するセキュリティソリューションとして「Tripwire Enterprise」は有効的な選択肢となるでしょう。

最後にもう一度言いますが、100%のセキュリティは存在しません。大切なのは攻撃を受ける前提でいかに対処するかです。そのためには迅速な検知と自動化した対処が必要不可欠でしょう。

今後も増加が見込まれるサイバー攻撃に対し、皆さんの企業でも是非改ざん検知を検討して頂きたいと思います。