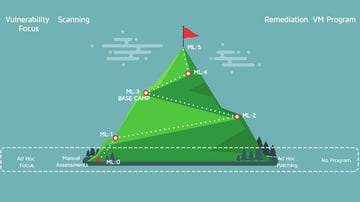

ハイキングや登山の際に、その日に到達予定のウェイポイント(通過点)を設定するように、脆弱性管理においても同様のゴールを設定しなければなりません。以前のブログ記事で説明したように、私たちはこのようなゴールをマチュリティレベル(ML0~ML5)と呼んでいます。

あなたは、オープンソースの資産インベントリツールや、資産追跡データベース、あるいは脆弱性評価ツールを準備しました。それでは、これから最初のウェイポイントのML0まで登ります。

ML0は、最も到達の難しいウェイポイントかもしれません。なぜなら、ほとんど何もない状態から、手動で多くの作業を行うことになるからです。山を登って行くにつれ、周りの環境や苦しさに慣れていき、より速く、しっかりと進めるようになります。脆弱性管理の山の場合も同様です。スピードや強さは、自動化や統合、あるいは明確に定められたプロセスといった形でもたらされます。

資産インベントリを確認してみましょう。まずはどのシステムに注力するかを、どのように決定しますか?DMZ、コードリポジトリ、あるいはCEOのノートPCから始めるべきでしょうか?このような時には、ついすべての評価を行おうとしがちです。しかし、脆弱性評価ツールやペンテストチームが存在する場合、取得される情報が多すぎて、対処不能となるでしょう。また、大規模なペンテストを行うには、多大なコストがかかります。

以下を考慮して、対象を選択しましょう。

- 企業価値

- 修復の容易さ

- 要員と所有者

- 変更管理のタイミング

- 資産が侵害を受けた場合、復元が可能か?

- 資産は保守契約の対象であり、パッチが提供されるか?

- 緩和策(IPS、ネットワーク/ホスト構成など)が取られているか?

考えるべきは、ビジネスとセキュリティ上の目的のバランスです。たとえば、DMZ内のサーバーの次の変更管理のタイミングが3ヵ月先だとすれば、評価から変更の発生までの時間が無駄になるため、評価の開始に適したタイミングとは言えないでしょう。

それでも、それらのシステムがあなたの会社にとって非常に重要である場合には、評価を行うことにより、それらの状態をしっかり把握できるでしょう。そこで得られた結果から、緊急の変更管理を行って、悪用の可能性がある重要な脆弱性を修正する必要性が明らかになるかもしれません。すべての組織にとってベストな開始タイミングというものはありません。それは、御社のゴールに左右されます。

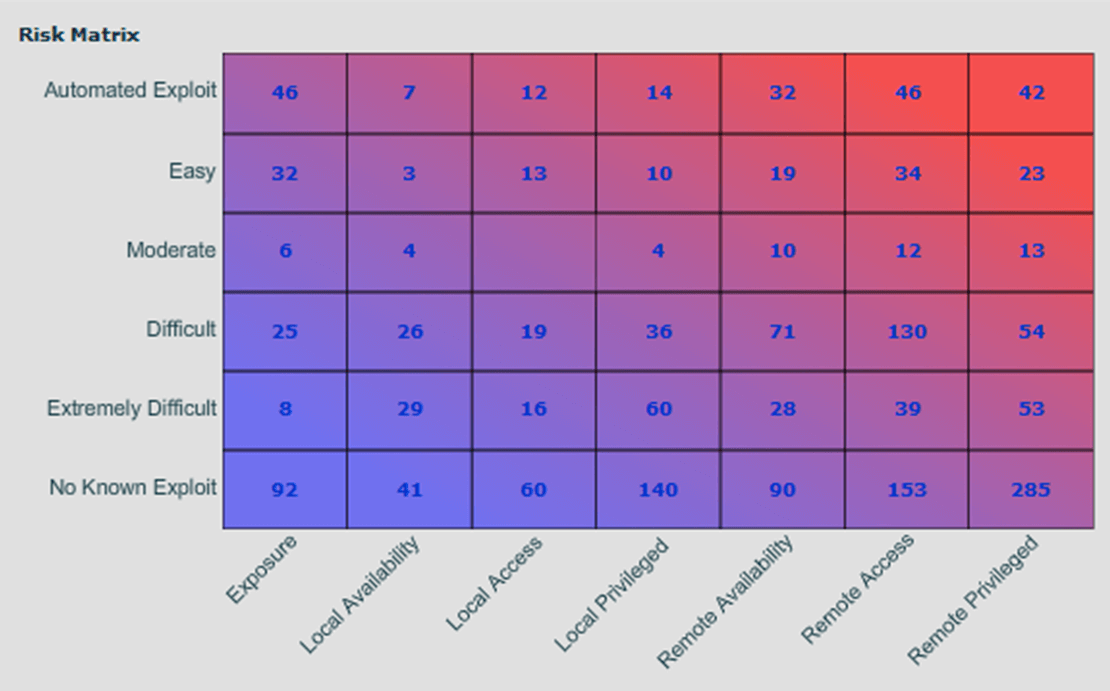

手動のペンテストや脆弱性スキャン製品によるレポートを取得できたら、その結果の優先順位付けを行います。

ツールあるいはコンサルタントは、脆弱性をCritical、High、Medium、Lowというグレードで、あるいはCVSSをベースに分類する場合があります。その場合、スコアが大きなグループにまとめられてしまうという問題が生じます。Critical(重大)な脆弱性が50も挙げられていたら、どれが最も重大かわかりますか?CVSSの分類の方がましですが、それでも大きなグループにまとめられるため、最も重大な脆弱性を見つけるのは困難です。

その後は、脆弱性を修復する方法をよく読んで、それに従って対処します。パッチの適用や、ホストまたはネットワークの構成変更などがこれに当たります。

おめでとうございます。これでML0に到達です。

「脆弱性管理の山を登る」の記事の続きは:

- 脆弱性管理の山を登る

- 脆弱性管理の山を登る:準備と最初のステップ

- 脆弱性管理の山を登る:認識への第一歩を踏み出そう

トリップワイヤ・ジャパンでは脆弱性管理、法規制遵守、インシデント対応やサイバーセキュリティに関する有益な情報をお届けしております。すべてのカタログ、セキュリティに関する情報はこちらからダウンロードいただけます。Tripwireセキュリティ リソース