金融サービス業のサイバーセキュリティ事情に関する明るいニュースがいくつかあります。

業界として、リスクを嫌う金融サービス業はサイバーセキュリティへの投資を増やしつつあり、セキュリティに対する支出は14%増加しています。このセキュリティ強化の高まりが、金融サービス業で発見されたセキュリティ・インシデントの数が2014年に比べて2015年は3%減少していることの理由かも知れません(PWC 2015)。

また、「Verizon 2016年版 データ漏えい/侵害調査報告書」で確認済みのデータ漏洩数に対する金融業のセキュリティ・インシデントの割合が半分以下だったという調査結果もこれで理解できそうです。(この割合は、宿泊施設や小売業のように75%を超えている他の業界に比べて著しく低くなっています)。

とは言え、明確なのは、攻撃者は今後も金融サービス企業を標的にするということです。 ウェブアプリへの攻撃がVerisonによって確認された2015年の漏洩パターンの第1位であり、金融サービス業における情報漏洩の82%を占めています。(2014年から31%の増加)。

漏えいパターンの第2位は、POS端末への攻撃で支払端末やカード発行端末のような一部の金融サービス業が標的になっています。

ただし、それがすべてではありません。ほかの調査では、悪意ある攻撃者による金融サービス業に対するDDoS(分散サービス妨害)攻撃活動が継続していると指摘されています。DDoS攻撃が成功した場合の影響は甚大で、金融サービス業の5分の1が時間当たり100万ドル以上の収益を失います。

では、どうすれば金融サービス企業はサイバー攻撃の脅威に対して形成を逆転できるのでしょうか。

「自信を持つ」ことは、サイバー戦争との戦いで勝利するための重要な要素です。しかし、過信することは人を盲目にし、ガードを甘くさせ、勝利の妨げとなります。

残念ながら、過信する傾向は一般に考えられているよりも広まっています。Tripwireでは最近、全業種においてサイバー攻撃を素早く検知するのに役立つ7つ の重要なセキュリティ制御の有効性について、IT専門家の自信度を調査しました。その結果、金融サービス業のIT専門家が一般的に漏えい検知能力において高いレベルの「自信」を示すことが判明しました。

こ の「自信」は、セキュリティ担当者の60%が自分の組織のネットワークから不正なデバイスを隔離したり、排除するのにどのくらいの時間がかかるか知らなかった、あるいは一般的な答えしか持ち合わせていない、そして不正な設定変更を自動的に検知するツールを37%しか保有していなかったという事実があるにもかかわらず、示されたのです。

とは言え、金融サービス業にとって明るい話題は、今後あらたな要因がセキュリティ・プログラムを支えると言うことです。ここ数年、その役目はコンプライアンスでした。2015年にはデータ漏洩を防ぐことがセキュリティの主たるけん引となり、コンプライアンスは2番目に後退しました(SANS 2015)。

実は、コンプライアンスはセキュリティと等しいわけではありません。コンプライアンスはセキュリティに対する心構えとしては素晴らしいのですが、脅威の状況が進化するスピードは実に速く、コンプライアンスだけではとても追いつけません。

これまでずっと金融サービス企業は、サイバーセキュリティに関する協力に前向きでした。例えば、サイバーセキュリティに関する業界の協力を推進するFS-ISACというフォーラムがあります。このフォーラムの本質的価値は、企業間で脅威情報を共有することの重要性にあります。

FS- ISACは、さまざまな情報源(会員企業やセキュリティ企業など)から情報収集し、脅威情報を整理して実用的な情報(Intelligence)にまとめています。また、新しい重要インフラ通知システム(CINS)を利用して世界中の複数の受信者にほぼ同時に送信するセキュリティ・アラートをスピードアップすると同時にユーザ認証と配信確認も提供しています。

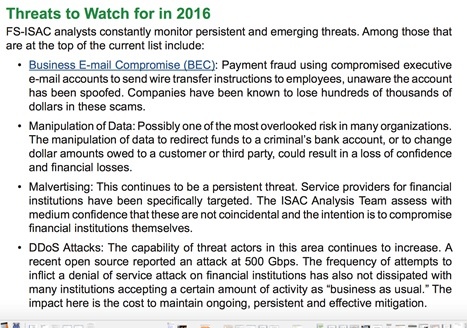

以下はFS-ISACから入手可能なガイダンスのすばらしい例です。

この組織は調べてみる価値があります。

金融サービス業界は、サイバーセキュリティ活動に関して進歩し、完成度が増したとアピールしていますが、金融サービス企業は常にサイバー攻撃の標的になると言えます。

この状態を考えれば、自信を持つにしても慎重に、そして決してガードを下げないことが最善です。

Tripwireとの戦略提携によって金融サービス企業がどのようにして、高速プラットフォームと市場革新を実現すると同時に、総合的なセキュリティ・プログラムにより包括的なシステム完全性を保証することができたのかをご覧ください。

Title image courtesy of ShutterStock

元の記事はこちらからご覧いただけます。